Informe de la empresa de ciberseguridad revela que más del 40% de las empresas enfrentó al menos un ataque de ransomware el año pasado

Un nuevo informe de Kaspersky reveló que la mayoría de los ataques de ransomware en 2022 comenzaron explotando las aplicaciones de cara al cliente, los datos de cuentas de usuarios comprometidas y los correos electrónicos maliciosos.

Según el informe IT Security Economics de Kaspersky, más del 40% de las empresas enfrentó al menos un ataque de ransomware en 2022 y como consecuencia, las PyMES pagaron un promedio de US$6,500, mientras las grandes empresas pagaron US$98,000 tratando de recuperar su información. Estas cifras revelan que los ataques de ransomware todavía están muy extendidos y pueden afectar a cualquier empresa en cualquier momento.

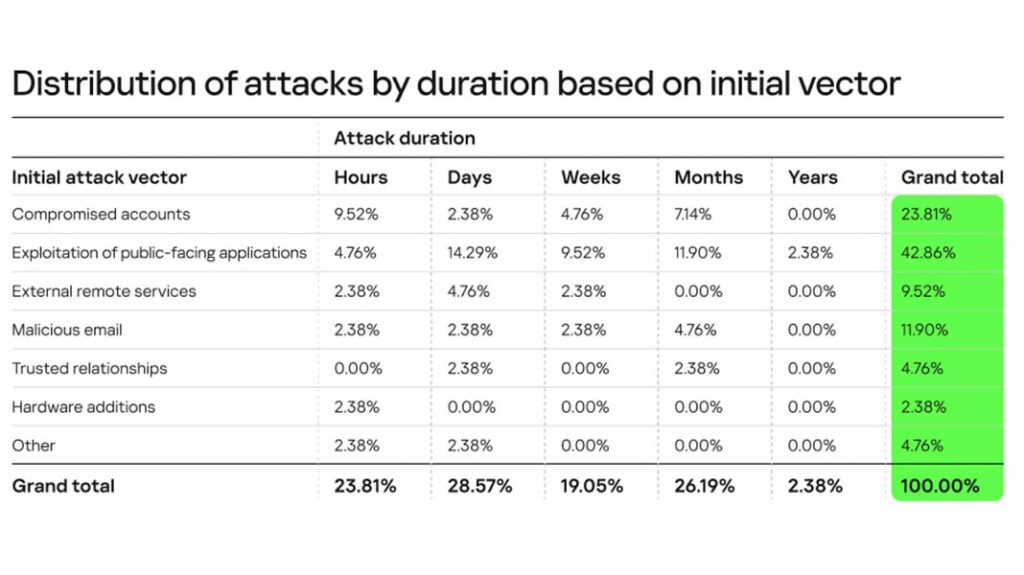

Estadísticas del Informe sobre el análisis de respuesta a incidentes «La naturaleza de los incidentes cibernéticos» de Kaspersky’[1] muestran que casi el 43% de los ataques de ransomware investigados por los expertos de Kaspersky en 2022 comenzaron con la explotación de aplicaciones de cara al cliente, seguida por la de datos de cuentas de usuarios previamente comprometidas y correos electrónicos maliciosos, con un 24% y 12%, respectivamente. El objetivo de los atacantes no era la extorsión o el cifrado de datos, sino la extracción de datos personales, propiedad intelectual y otra información confidencial.

En la mayoría de estos casos, las credenciales conocidas ya se habían visto comprometidas y no quedaban artefactos que analizar cuando se descubrió el delito, debido a las políticas de rotación de registros, por lo que no fue posible investigar cómo se filtraron estos datos.

El informe también reveló que los ataques de ransomware de mayor duración comenzaron con la explotación de aplicaciones de cara al cliente, y poco más del 2% de ellos duraron un año o más.

Distribución de los ataques por duración con base en el vector inicial

“Los continuos problemas de seguridad con las contraseñas, las vulnerabilidades de software y la ingeniería social se convierten en vectores de acceso inicial para los atacantes y les brindan infinitas formas de perpetrar actividades de ransomware. Para minimizar el potencial de este tipo de actividades, es importante que las empresas establezcan y controlen una política de contraseñas, gestión de parches, capacitación de los empleados y adopción de medidas periódicas contra el phishing”, comenta Konstantin Sapronov, jefe del Equipo Global de Respuesta a Emergencias en Kaspersky.

Para proteger a las empresas contra posibles amenazas de ransomware, los expertos de Kaspersky recomiendan:

1. Realice copias de seguridad periódicas del sistema y, si es posible, mantenga los datos guardados en dispositivos que no estén conectados a la red de TI corporativa. Eso mantendrá la información segura si toda la red se ve comprometida.

2. Ejecute una actualización del sistema operativo o del software del negocio para proporcionar actualizaciones de seguridad críticas, así como funciones que puedan facilitar el trabajo.

3. Use contraseñas seguras para acceder a servicios corporativos y autenticación multifactorial para acceder a servicios remotos.

4. Hable con los empleados sobre la variedad de amenazas de seguridad cibernética que pueden encontrar y describa las amenazas potenciales, como correos electrónicos de phishing, sitios web sospechosos o software descargado de fuentes no oficiales. Considere la capacitación y pruebas interactivas como Kaspersky Security Awareness para garantizar que el personal permanezca alerta.

5. Utilice servicios y soluciones como Kaspersky Incident Response, Kaspersky Endpoint Detection and Response Expert o Kaspersky Managed Detection and Response para identificar y detener el ataque en las primeras etapas, antes de que los ciberdelincuentes puedan alcanzar sus objetivos finales.

6. Optimice el uso de herramientas de ciberseguridad mediante la implementación de soluciones de detección y respuesta extendidas que recopilen telemetría de varias fuentes de datos, incluidos datos de endpoints, redes y nube, para ofrecer una perspectiva de seguridad integral, así como detectar y responder de manera automática a las amenazas existentes.

El informe completo está disponible en Securelist.